Actualizarea listei certificatelor rădăcină de încredere în Windows 10/8.1/7

toate versiunile Windows au o caracteristică încorporată pentru actualizarea automată a certificatelor rădăcină de pe site-urile Web Microsoft. Ca parte a programului Microsoft Trusted Root Certificate, MSFT menține și publică o listă de certificate pentru clienții și dispozitivele Windows în depozitul său online. Dacă certificatul verificat din lanțul său de certificare se referă la CA rădăcină care participă la acest program, sistemul va descărca automat acest certificat rădăcină de pe serverele Windows Update și îl va adăuga la cele de încredere.

Windows solicită o reînnoire a listelor de certificate rădăcină de încredere (CTL) o dată pe săptămână. Dacă Windows nu are acces direct la directorul Windows Update, sistemul nu va putea actualiza Certificatele rădăcină, astfel încât un utilizator poate avea unele probleme atunci când navighează pe site – uri web (care certificate SSL sunt semnate de un ca de încredere-consultați articolul despre „eroare SSL Chrome: acest site nu poate oferi o conexiune sigură”) sau cu instalarea/rularea scripturilor și aplicațiilor semnate.

în acest articol, vom încerca să aflăm cum să actualizăm manual lista certificatelor rădăcină din TrustedRootCA pe rețele izolate sau computere/servere fără o conexiune directă la Internet.

gestionarea certificatelor rădăcină de încredere în Windows 10

cum se vede lista certificatelor rădăcină ale unui computer Windows?

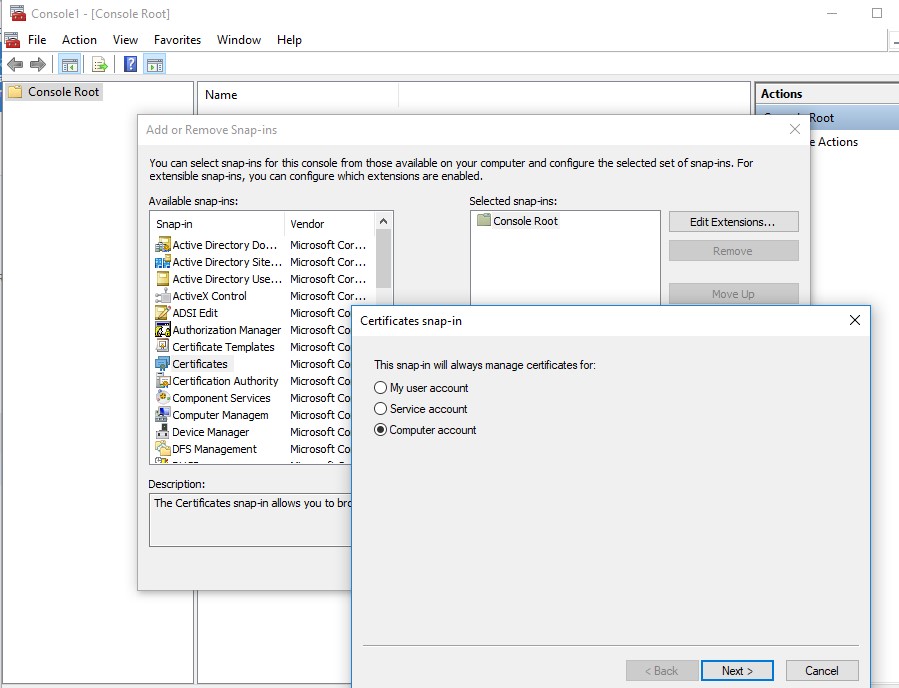

- pentru a deschide depozitul de certificate rădăcină al unui computer care rulează Windows 10 / 8.1 / 7 / Windows Server, porniți mmc.exe;

- selectați fișierul – >Adăugați/Eliminați Snap-in, selectați Certificate (certmgr) din lista de snap-in-uri – > adăugați;

- Selectați că doriți să gestionați certificatele contului computerului local;

- Next- > OK- > OK;

- extindeți nodul certificatelor- > Trusted Root Certification Authorities Store. Această secțiune conține lista certificatelor rădăcină de încredere de pe computer.

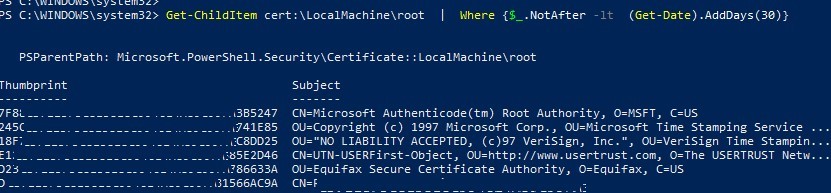

de asemenea, puteți obține o listă de certificate rădăcină de încredere cu date de expirare folosind PowerShell:

Get-Childitem cert:\LocalMachine\root |format-list

puteți lista certificatele expirate sau care expiră în următoarele 30 de zile:

Get-ChildItem cert:\LocalMachine\root | Where {$_.NotAfter -lt (Get-Date).AddDays(40)}

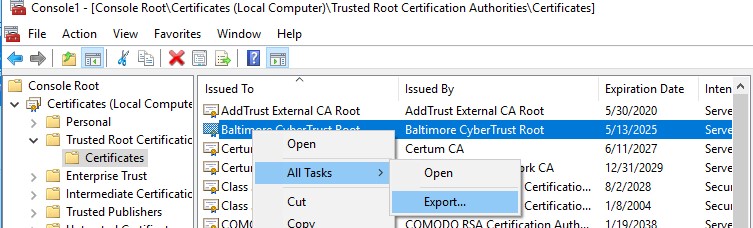

în consola mmc, puteți vizualiza informații despre orice certificat sau îl puteți elimina din cele de încredere.

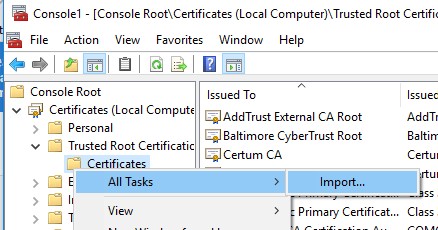

puteți transfera manual fișierul certificat rădăcină între computerele Windows utilizând funcția Export / Import.

- puteți exporta orice certificat la un .Fișier CER făcând clic pe el și selectând toate sarcinile -> Export;

- puteți importa acest certificat pe un alt computer folosind opțiunea Toate sarcinile -> Import.

Rootsupd.utilitarul exe

în Windows XP, rootsupd.utilitarul exe a fost folosit pentru a actualiza Certificatele rădăcină ale computerului. Lista certificatelor root și revocate din acesta a fost actualizată periodic. Utilitarul a fost distribuit ca o actualizare separată KB931125 (actualizare pentru Certificatele rădăcină). Să vedem dacă o putem folosi acum.

- descărcați rootsupd.utilitate exe folosind următorul link http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/rootsupd.exe. În acest moment (2 August 2019) linkul nu funcționează, poate Microsoft a decis să îl elimine din public. Astăzi puteți descărca rădăcinileupd.exe din kaspersky.com website – http://media.kaspersky.com/utilities/CorporateUtilities/rootsupd.zip;

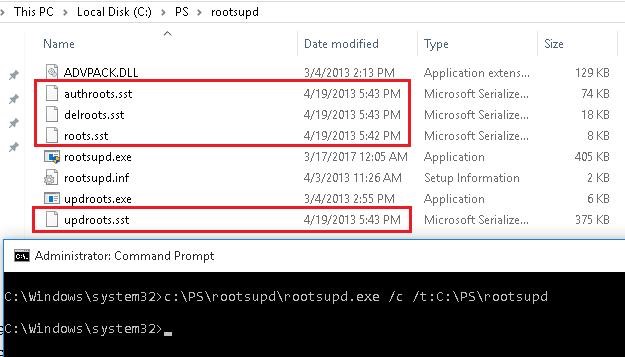

- pentru a instala Certificatele rădăcină Windows, trebuie doar să rulați rootsupd.fișier exe. Dar vom încerca să examinăm conținutul său mai atent. Extrageți certificatele din fișierul executabil cu comanda:

rootsupd.exe /c /t: C:\PS\rootsupd

- certificatele sunt stocate în fișiere SST, cum ar fi authroots.sst, delroot.sst, etc. Pentru a șterge / instala un certificat, puteți utiliza următoarele comenzi:

updroots.exe authroots.sst

updroots.exe -d delroots.sst

cu toate acestea, după cum puteți vedea, aceste fișiere de certificate au fost create pe 4 aprilie 2013 (cu aproape un an înainte de sfârșitul asistenței oficiale a Windows XP). Astfel, de atunci utilitarul nu a fost actualizat și nu poate fi utilizat pentru a instala certificate actualizate. Puțin mai târziu vom avea nevoie de înălțimerădăcini.fișier exe.

Certutil: Obținerea celor mai recente certificate Root de la Windows Update

cea mai recentă versiune a Certutil.instrumentul exe pentru gestionarea certificatelor (Disponibil în Windows 10), vă permite să descărcați din Windows Update și să salvați lista certificatelor rădăcină reale în fișierul SST.

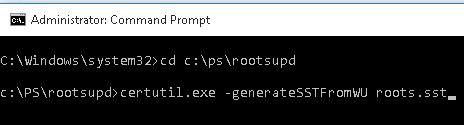

pentru a genera un fișier SST, executați această comandă cu privilegiile de administrator pe un computer care rulează Windows 10 și care are acces direct la Internet:

certutil.exe -generateSSTFromWU roots.sst

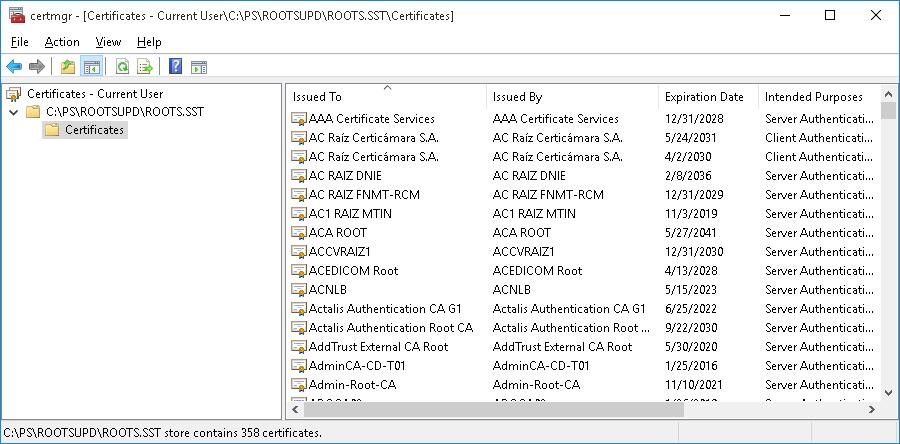

ca urmare, un fișier SST care conține lista actualizată a certificatelor rădăcină va apărea în directorul țintă. Faceți dublu clic pentru a-l deschide. Acest fișier este un container care conține certificate rădăcină de încredere.

după cum puteți vedea, se deschide un snap-in familiar de gestionare a certificatelor, din care puteți exporta oricare dintre certificatele pe care le aveți. În cazul meu, au existat 358 de articole în lista certificatelor. Evident, nu este rațional să exportați certificatele și să le instalați unul câte unul.

certutil -syncWithWU. Certificatele obținute în acest mod pot fi implementate pe clienții Windows utilizând GPO. pentru a instala toate certificatele din fișierul SST și a le adăuga la lista certificatelor rădăcină de încredere de pe un computer, puteți utiliza comenzile PowerShell:

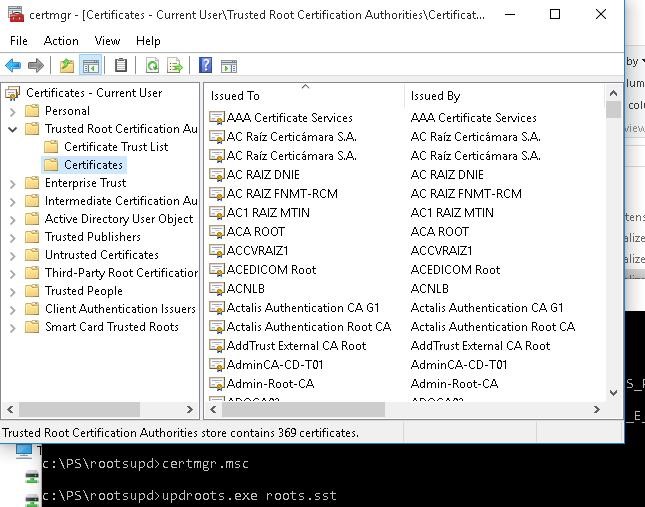

pentru a instala toate certificatele listate în fișier, utilizați updroots.exe (se află în rădăciniupd.EXE, care a fost extras în secțiunea anterioară).

updroots.exe roots.sst

rulați certmgr.MSC snap-in și asigurați-vă că toate certificatele au fost adăugate la Autoritatea de certificare rădăcină de încredere.