Mise à jour de la liste des certificats racines approuvés dans Windows 10/8.1/7

Toutes les versions de Windows disposent d’une fonctionnalité intégrée permettant de mettre à jour automatiquement les certificats racines à partir des sites Web de Microsoft. Dans le cadre du programme de certificats racine de confiance de Microsoft, MSFT maintient et publie une liste de certificats pour les clients et les appareils Windows dans son référentiel en ligne. Si le certificat vérifié dans sa chaîne de certification fait référence à l’autorité de certification racine qui participe à ce programme, le système téléchargera automatiquement ce certificat racine à partir des serveurs Windows Update et l’ajoutera aux serveurs de confiance.

Windows demande un renouvellement des listes de certificats racine de confiance (CTL) une fois par semaine. Si Windows n’a pas d’accès direct au répertoire Windows Update, le système ne pourra pas mettre à jour les certificats racine, de sorte qu’un utilisateur peut avoir des problèmes lors de la navigation sur des sites Web (quels certificats SSL sont signés par une autorité de certification non fiable – voir l’article sur « Erreur SSL Chrome: Ce site ne peut pas fournir de connexion sécurisée”), ou lors de l’installation / de l’exécution de scripts et d’applications signés.

Dans cet article, nous allons essayer de savoir comment mettre à jour manuellement la liste des certificats racines dans TrustedRootCA sur des réseaux isolés ou des ordinateurs / serveurs sans connexion Internet directe.

Gestion des certificats racines de confiance dans Windows 10

Comment voir la liste des certificats racines d’un ordinateur Windows?

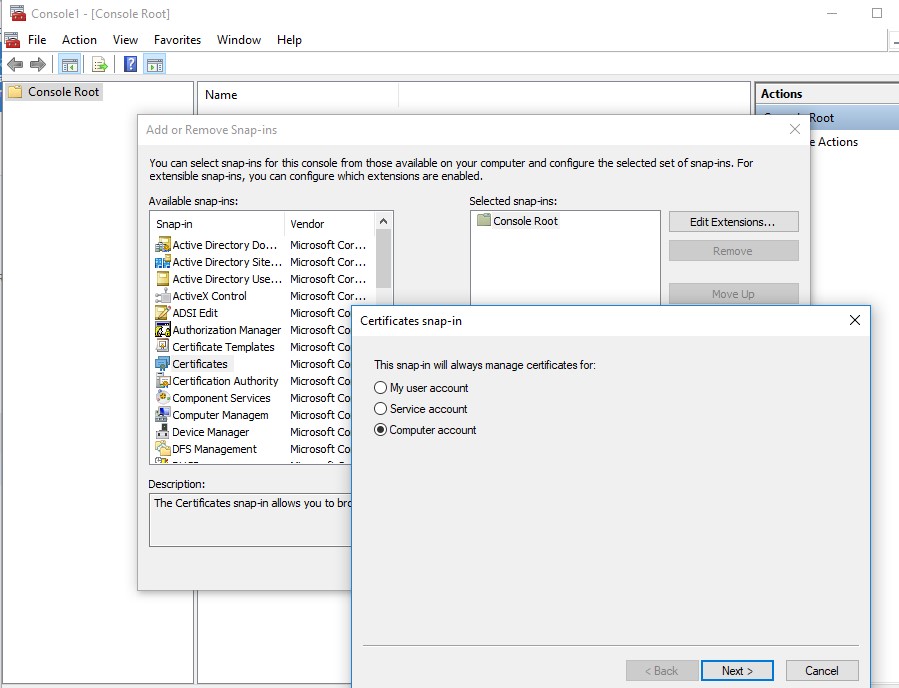

- Pour ouvrir le magasin de certificats racine d’un ordinateur exécutant Windows 10/8.1/7/Windows Server, démarrez le mmc.exe console;

- Sélectionnez Fichier – >Ajouter/Supprimer un composant logiciel enfichable, sélectionnez Certificats (certmgr) dans la liste des composants logiciels enfichables – > Ajouter;

- Sélectionnez que vous souhaitez gérer les certificats du compte d’ordinateur local;

- Suivant – >OK – > OK;

- Développez le nœud de certificats – >Magasin des autorités de certification racine de confiance. Cette section contient la liste des certificats racine approuvés sur votre ordinateur.

Vous pouvez également obtenir une liste de certificats racine de confiance avec des dates d’expiration en utilisant PowerShell :

Get-Childitem cert:\LocalMachine\root |format-list

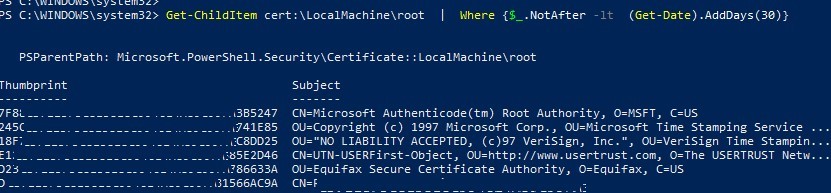

Vous pouvez lister les certificats expirés, ou qui expirent dans les 30 prochains jours:

Get-ChildItem cert:\LocalMachine\root | Where {$_.NotAfter -lt (Get-Date).AddDays(40)}

Dans la console mmc, vous pouvez afficher des informations sur n’importe quel certificat ou les supprimer de ceux approuvés.

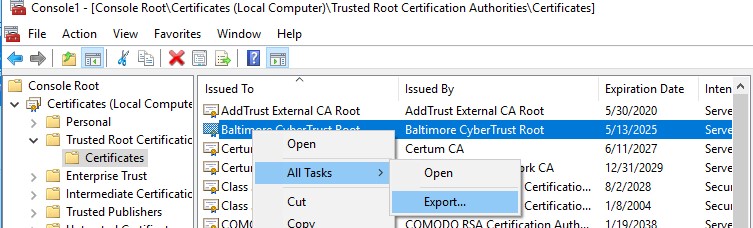

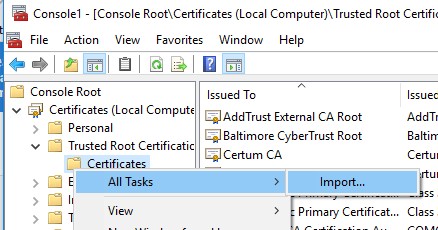

Vous pouvez transférer manuellement le fichier de certificat racine entre les ordinateurs Windows à l’aide de la fonction d’exportation/importation.

- Vous pouvez exporter n’importe quel certificat vers a.Fichier CER en cliquant dessus et en sélectionnant Toutes les tâches – >Export;

- Vous pouvez importer ce certificat sur un autre ordinateur en utilisant l’option Toutes les tâches – >Import.

Rootsupd.utilitaire exe

Sous Windows XP, le rootsupd.l’utilitaire exe a été utilisé pour mettre à jour les certificats racine de l’ordinateur. La liste des certificats racine et révoqués y était régulièrement mise à jour. L’utilitaire a été distribué sous la forme d’une mise à jour séparée KB931125 (Mise à jour pour les certificats racine). Voyons si on peut l’utiliser maintenant.

- Téléchargez le rootsupd.utilitaire exe utilisant le lien suivant http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/rootsupd.exe. Pour le moment (2 août 2019), le lien ne fonctionne pas, peut-être que Microsoft a décidé de le retirer du public. Aujourd’hui, vous pouvez télécharger le rootsupd.exe de kaspersky.com website —http://media.kaspersky.com/utilities/CorporateUtilities/rootsupd.zip;

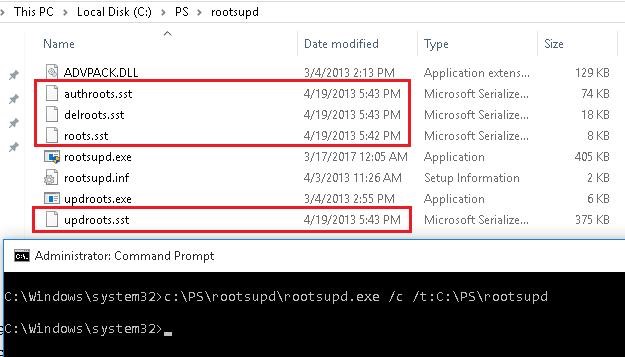

- Pour installer les certificats racine de Windows, exécutez simplement rootsupd.EXE. Mais nous essaierons d’examiner son contenu plus attentivement. Extraire les certificats du fichier exécutable avec la commande:

rootsupd.exe /c /t: C:\PS\rootsupd

- Les certificats sont stockés dans des fichiers SST, comme authroots.sst, delroot.sst, etc. Pour supprimer / installer un certificat, vous pouvez utiliser les commandes suivantes:

updroots.exe authroots.sst

updroots.exe -d delroots.sst

Cependant, comme vous pouvez le voir, ces fichiers de certificats ont été créés le 4 avril 2013 (presque un an avant la fin du support officiel de Windows XP). Ainsi, depuis lors, l’utilitaire n’a pas été mis à jour et ne peut pas être utilisé pour installer des certificats à jour. Un peu plus tard, nous aurons besoin des racines.EXE.

Certutil: Obtenir les derniers certificats racine de Windows Update

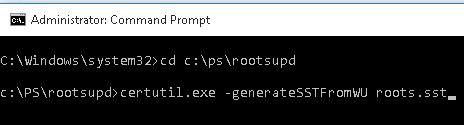

La dernière version du Certutil.outil exe pour la gestion des certificats (disponible dans Windows 10), vous permet de télécharger à partir de Windows Update et d’enregistrer la liste des certificats racine réels dans le fichier SST.

Pour générer un fichier SST, exécutez cette commande avec les privilèges d’administrateur sur un ordinateur exécutant Windows 10 et disposant d’un accès direct à Internet:

certutil.exe -generateSSTFromWU roots.sst

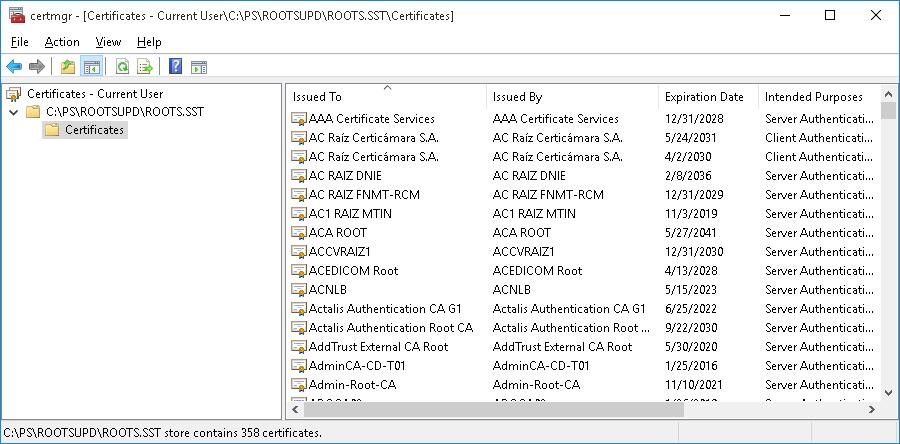

Par conséquent, un fichier SST contenant la liste à jour des certificats racine apparaîtra dans le répertoire cible. Double-cliquez pour l’ouvrir. Ce fichier est un conteneur contenant des certificats racine approuvés.

Comme vous pouvez le voir, un composant logiciel enfichable de gestion des certificats familier s’ouvre, à partir duquel vous pouvez exporter n’importe lequel des certificats que vous avez. Dans mon cas, il y a eu 358 éléments dans la liste des certificats. Évidemment, il n’est pas rationnel d’exporter les certificats et de les installer un par un.

certutil -syncWithWU. Les certificats ainsi obtenus peuvent être déployés sur des clients Windows à l’aide de GPO. Pour installer tous les certificats du fichier SST et les ajouter à la liste des certificats racine approuvés sur un ordinateur, vous pouvez utiliser les commandes PowerShell :

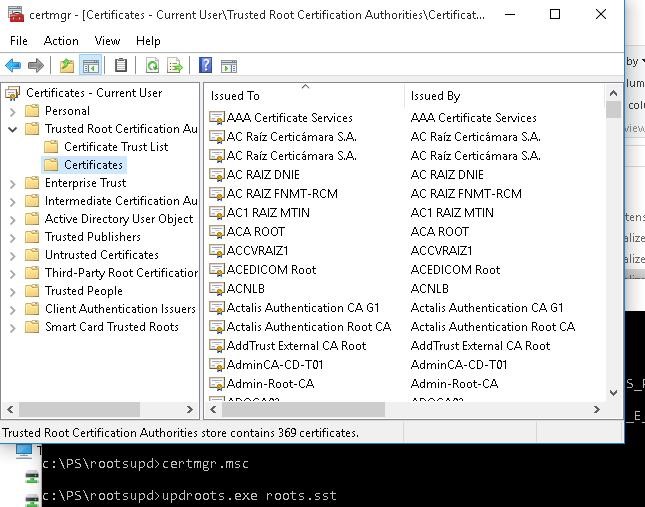

Pour installer tous les certificats répertoriés dans le fichier, utilisez les updroots.exe (il est situé dans la racinesupd.exe, qui a été extrait dans la section précédente).

updroots.exe roots.sst

Exécutez le certmgr.composant logiciel enfichable msc et assurez-vous que tous les certificats ont été ajoutés à l’Autorité de certification racine de confiance.