Aktualizace Seznamu Důvěryhodných Kořenových Certifikátů v systému Windows 10/8.1/7

Všechny verze systému Windows mají vestavěný-in funkce pro automatické aktualizace kořenových certifikátů od společnosti Microsoft webové stránky. Jako součást programu Microsoft Trusted Root Certificate MSFT udržuje a zveřejňuje seznam certifikátů pro klienty a zařízení Windows ve svém online úložišti. Pokud ověřený certifikát ve svém certifikačním řetězci odkazuje na root CA, který se účastní tohoto programu, systém automaticky stáhne tento kořenový certifikát ze serverů Windows Update a přidá jej k důvěryhodným.

systém Windows požaduje obnovení seznamů důvěryhodných kořenových certifikátů (CTL) jednou týdně. Pokud systém Windows nemá přímý přístup k Windows Update directory, systém nebude moci aktualizace kořenových certifikátů, takže uživatel může mít nějaké problémy při prohlížení webových stránek (což SSL certifikáty jsou podepsány nedůvěryhodné CA – viz článek o „Chrome SSL chyba: Tento web nemůže poskytnout bezpečné připojení“), nebo s instalací/spuštěním podepsané skripty a aplikace.

V tomto článku se budeme snažit zjistit, jak ručně aktualizovat seznam kořenových certifikátů v TrustedRootCA na izolovaných sítí nebo počítačů/serverů bez přímého připojení k Internetu.

Správa důvěryhodných kořenových certifikátů v systému Windows 10

jak zobrazit seznam kořenových certifikátů počítače se systémem Windows?

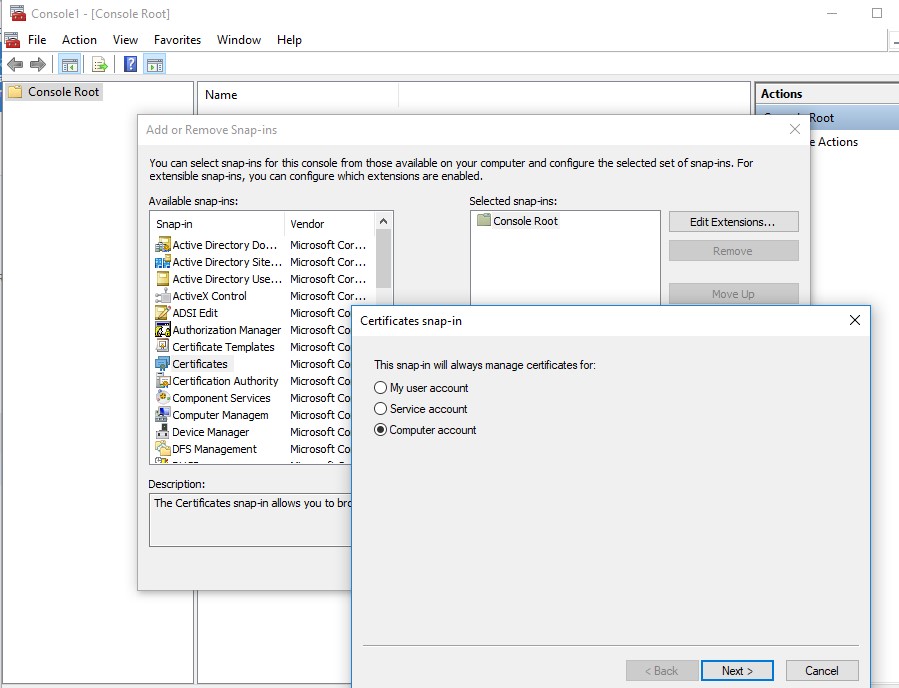

- Chcete-li otevřít kořenové úložiště certifikátů v počítači se systémem Windows 10/8.1/7/Windows Server, spusťte mmc.exe konzole;

- Vyberte Soubor -> Přidat/Odebrat modul Snap-in, vyberte možnost Certifikáty (certmgr) v seznamu moduly snap-in -> Přidat;

- Vyberte, které chcete spravovat certifikáty pro účet místního Počítače;

- Další>> OK;

- Rozbalte uzel Certifikáty -> Důvěryhodné Kořenové Certifikační Úřady Úložiště. Tato část obsahuje seznam důvěryhodných kořenových certifikátů v počítači.

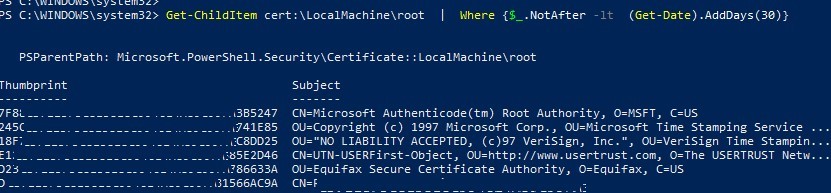

můžete také získat seznam důvěryhodných kořenových certifikátů s data vypršení platnosti pomocí PowerShell:

Get-Childitem cert:\LocalMachine\root |format-list

můžete zobrazit seznam expirovaných certifikátů, nebo jejichž platnost vyprší v příštích 30 dní:

Get-ChildItem cert:\LocalMachine\root | Where {$_.NotAfter -lt (Get-Date).AddDays(40)}

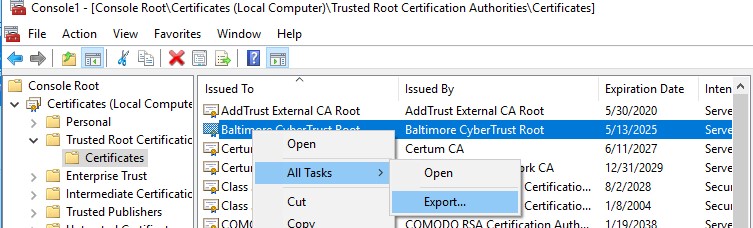

V mmc konzoli, můžete zobrazit informace o nějaké osvědčení nebo odstranit z důvěryhodných ty.

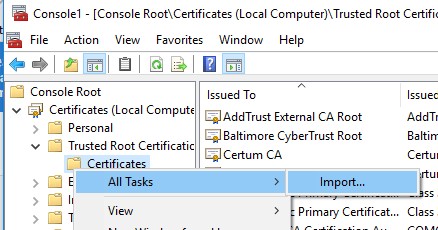

soubor kořenového certifikátu můžete ručně přenést mezi počítači se systémem Windows pomocí funkce Export/Import.

- můžete exportovat libovolný certifikát do a.CER soubor kliknutím na něj a výběrem Všechny Úkoly -> Export;

- můžete importovat tento certifikát na jiný počítač pomocí volby Všechny Úkoly -> Import.

Rootsupd.exe Utility

v systému Windows XP, rootsupd.exe utility byl použit k aktualizaci kořenových certifikátů počítače. Seznam kořenových a zrušených certifikátů v něm byl pravidelně aktualizován. Nástroj byl distribuován jako samostatná aktualizace KB931125 (aktualizace kořenových certifikátů). Uvidíme, jestli to teď můžeme použít.

- Stáhněte si rootsupd.exe nástroj pomocí následujícího odkazu http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/rootsupd.exe. V tuto chvíli (2. srpna 2019) odkaz nefunguje, možná se Microsoft rozhodl jej odstranit z veřejnosti. Dnes si můžete stáhnout rootsupd.exe od kaspersky.com website – http://media.kaspersky.com/utilities/CorporateUtilities/rootsupd.zip;

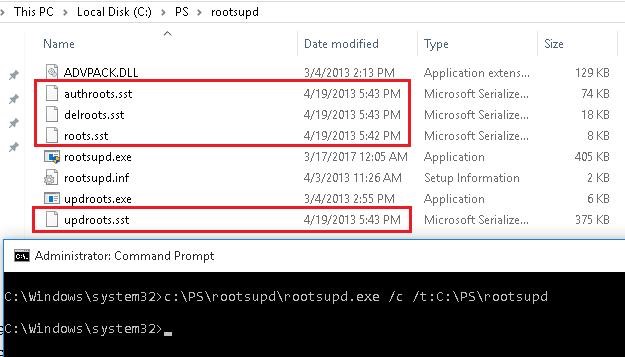

- Chcete-li nainstalovat kořenové certifikáty systému Windows, stačí spustit rootsupd.exe soubor. Pokusíme se však pečlivě prozkoumat jeho obsah. Extrahujte certifikáty ze spustitelného souboru příkazem:

rootsupd.exe /c /t: C:\PS\rootsupd

- certifikáty jsou uloženy v souborech SST, jako jsou authroots.sst, delroot.sst atd. Odstranit/nainstalovat certifikát, můžete použít následující příkazy:

updroots.exe authroots.sst

updroots.exe -d delroots.sst

Nicméně, jak můžete vidět, tyto soubory certifikátů byly vytvořeny 4. dubna 2013 (téměř rok před ukončením oficiální podpory Windows XP). Od té doby tedy nástroj nebyl aktualizován a nelze jej použít k instalaci aktuálních certifikátů. O něco později budeme potřebovat updroots.exe soubor.

Certutil: Získání nejnovějších kořenových certifikátů z Windows Update

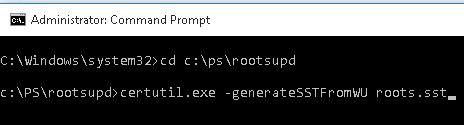

nejnovější verze Certutil.exe nástroj pro správu certifikátů (k dispozici v systému Windows 10), umožňuje stahovat z Windows Update a uložit skutečný seznam kořenových certifikátů do souboru SST.

Chcete-li vygenerovat soubor SST, spusťte tento příkaz s oprávněními správce v počítači se systémem Windows 10 a přímým přístupem k internetu:

certutil.exe -generateSSTFromWU roots.sst

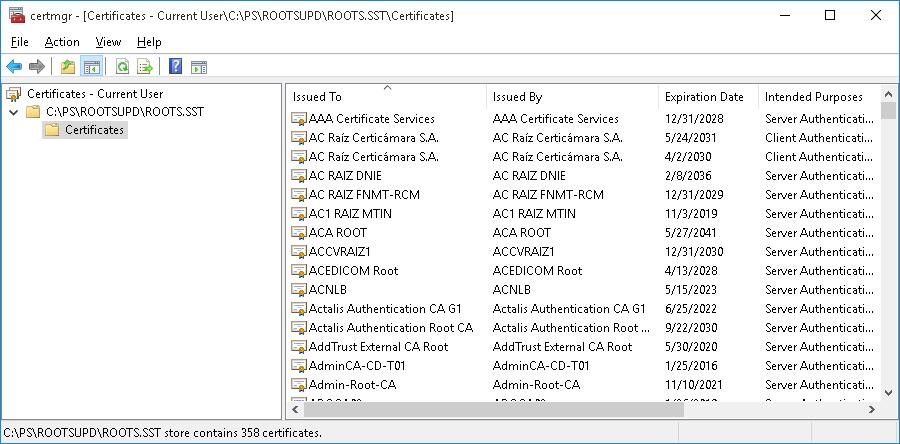

Jako výsledek, SST soubor obsahující up-to-aktuální seznam kořenových certifikátů se objeví v cílovém adresáři. Poklepáním jej otevřete. Tento soubor je kontejner obsahující Důvěryhodné kořenové certifikáty.

Jak můžete vidět, známé Certifikát Management snap-in se otevře, ze kterého můžete exportovat certifikáty, které jste dostali. V mém případě bylo v seznamu certifikátů 358 položek. Je zřejmé, že není racionální exportovat certifikáty a instalovat je jeden po druhém.

certutil -syncWithWU. Takto získané certifikáty lze nasadit na klienty Windows pomocí GPO. instalovat všechny certifikáty z SST souboru a přidat je do seznamu důvěryhodných kořenových certifikátů v počítači, můžete použít PowerShell příkazů:

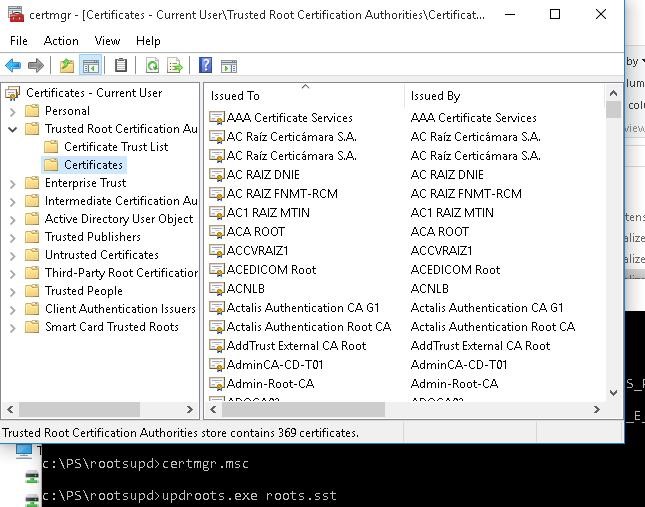

Chcete-li nainstalovat všechny certifikáty uvedené v souboru, použijte updroots.exe (Nachází se v kořenechupd.exe soubor, který byl extrahován v předchozí části).

updroots.exe roots.sst

spusťte certmgr.modul snap-in msc a ujistěte se, že všechny certifikáty byly přidány do Důvěryhodné kořenové certifikační autority.