Defense-in-Depth

mi a Defense-in-depth

Defense-in-depth egy információbiztonsági stratégia, amely több, redundáns védelmi intézkedéseket biztosít abban az esetben, ha a biztonsági ellenőrzés sikertelen, vagy egy biztonsági rést kihasználnak. Az azonos nevű katonai stratégiából származik, amely arra törekszik, hogy késleltesse a támadás előrehaladását, ahelyett, hogy egy erős védelmi vonallal legyőzné.

Defense-in-depth cybersecurity use cases include end-user security, product design and network security.

a védelem mélységének ellentétes elvét egyszerű biztonságnak nevezik, amely azzal a feltevéssel működik, hogy túl sok biztonsági intézkedés problémákat vagy hiányosságokat okozhat, amelyeket a támadók kihasználhatnak.

Defense-in-depth architecture: rétegelt security

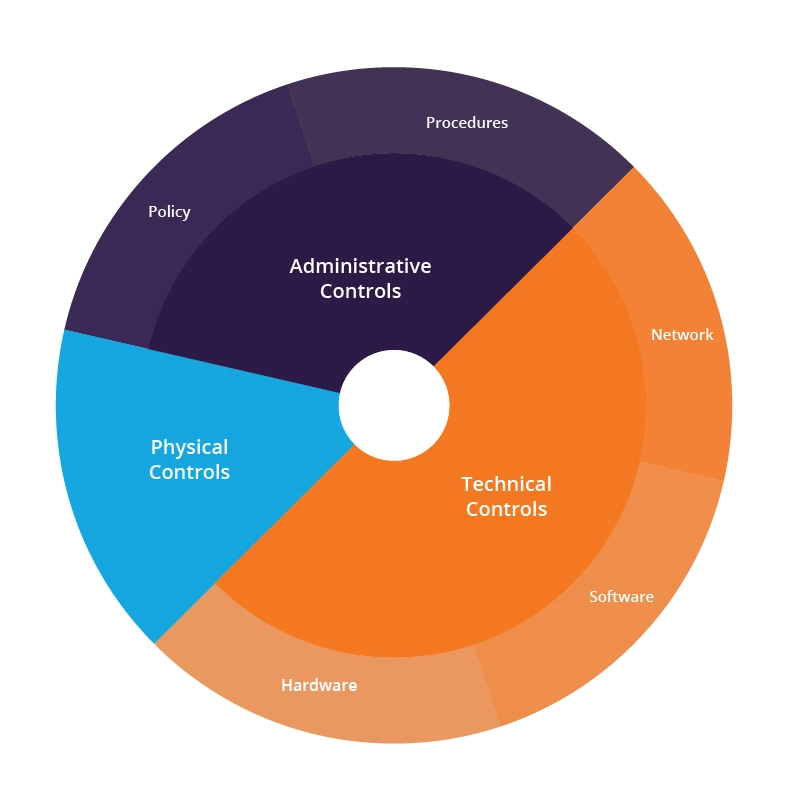

Defense-in-depth security architecture is based on controls that are designed to protect the physical, technical and administrative aspects of your network.

védelem mélységben, réteges biztonsági architektúra

- fizikai ellenőrzések – ezek az ellenőrzések olyan biztonsági intézkedéseket tartalmaznak, amelyek megakadályozzák az informatikai rendszerekhez való fizikai hozzáférést, például biztonsági őrök vagy zárt ajtók.

- műszaki ellenőrzések-a műszaki ellenőrzések olyan biztonsági intézkedéseket tartalmaznak, amelyek speciális hardver vagy szoftver, például tűzfalkészülék vagy víruskereső program segítségével védik a hálózati rendszereket vagy erőforrásokat.

- Adminisztratív ellenőrzések – Igazgatási ellenőrzés biztonsági intézkedések álló politikák vagy eljárások irányított szervezet alkalmazottai, pl., utasítást, hogy a felhasználók címke érzékeny információkat, mint a “bizalmas”.

ezen Felül a következő biztonsági rétegek védelme egyéni oldalait, a hálózat:

- Hozzáférési intézkedések – Hozzáférés intézkedések közé tartozik a hitelesítő ellenőrzések, biometria, időzített hozzáférés, valamint VPN.

- Workstation defenses-Workstation defense measures include antivirus and anti-spam software.

- Data protection – data protection methods include data at rest encryption, hashing, secure data transmission and encrypted backups.

- Perimeter defenses-Network perimeter defenses include firewalls, intrusion detection systems and intrusion prevention systems.

- Monitoring and prevention – the monitoring and prevention of network attacks includes logging and auditing network activity, sebezhetőség Szkennerek, sandboxing and security awareness training.

Defense-in-depth information assurance: Use cases

Általánosságban elmondható, hogy a defense-in-depth use cases felhasználói védelmi forgatókönyvekre és hálózati biztonsági forgatókönyvekre bontható.

Website protection

Defense-in-depth user protection magában kombinációja biztonsági ajánlatok(például, WAF, antivirus, antispam szoftver, stb .. ) és a veszélyek elhárítására és a kritikus adatok védelmére irányuló képzés.

a végfelhasználók kibertámadásoktól való védelmét biztosító szoftvert kínáló szállító több biztonsági ajánlatot is csomagolhat ugyanabba a termékbe. Például a csomagolási együtt antivirus, tűzfal, anti-spam és adatvédelmi ellenőrzések.

ennek eredményeként a felhasználó hálózata biztosított a rosszindulatú programok, webes alkalmazások (például XSS, CSRF) ellen.

hálózati biztonság

- egy szervezet tűzfalat állít fel, emellett titkosítja a hálózaton keresztül áramló adatokat, és nyugalmi állapotban titkosítja az adatokat. Még akkor is, ha a támadók átjutnak a tűzfalon és ellopják az adatokat, az adatok titkosítva vannak.

- egy szervezet tűzfalat állít fel, Betolakodásvédelmi rendszert futtat képzett biztonsági üzemeltetőkkel,valamint víruskereső programot telepít. Ez három biztonsági réteget biztosít – még akkor is, ha a támadók átjutnak a tűzfalon, azokat az IP-k észlelhetik és megállíthatják. Ha pedig elérnek egy végfelhasználói számítógépet, és megpróbálnak rosszindulatú programokat telepíteni, akkor azt az antivírus észlelheti és eltávolíthatja.

nézze meg, hogyan segíthet az Imperva webes alkalmazás tűzfala a védelem mélységében.

Imperva defense-in-depth solutions

az Imperva teljes védelmi készletet kínál mélységi biztonsági megoldásokban, több védelmi vonalat biztosítva az adatok és a hálózat biztonsága érdekében.

adatbiztonsági megoldásaink közé tartozik az adatbázis-megfigyelés, az adatok maszkolása és a sebezhetőség felderítése. Eközben webes felületes megoldásaink, azaz a WAF és a DDoS védelem biztosítja, hogy a hálózat védve legyen az összes alkalmazásréteg támadás, valamint a füstszűrő DDoS támadások ellen.