Défense en profondeur

Qu’est-ce que la Défense en profondeur

La défense en profondeur est une stratégie d’assurance de l’information qui fournit de multiples mesures défensives redondantes en cas d’échec d’un contrôle de sécurité ou d’exploitation d’une vulnérabilité. Il provient d’une stratégie militaire du même nom, qui cherche à retarder l’avance d’une attaque, plutôt que de la vaincre avec une seule ligne de défense solide.

Défense – Les cas d’utilisation de la cybersécurité en profondeur incluent la sécurité de l’utilisateur final, la conception de produits et la sécurité du réseau.

Un principe opposé à la défense en profondeur est connu sous le nom de simplicité dans la sécurité, qui fonctionne en supposant que trop de mesures de sécurité pourraient introduire des problèmes ou des lacunes que les attaquants peuvent exploiter.

Architecture de défense en profondeur : Sécurité en couches

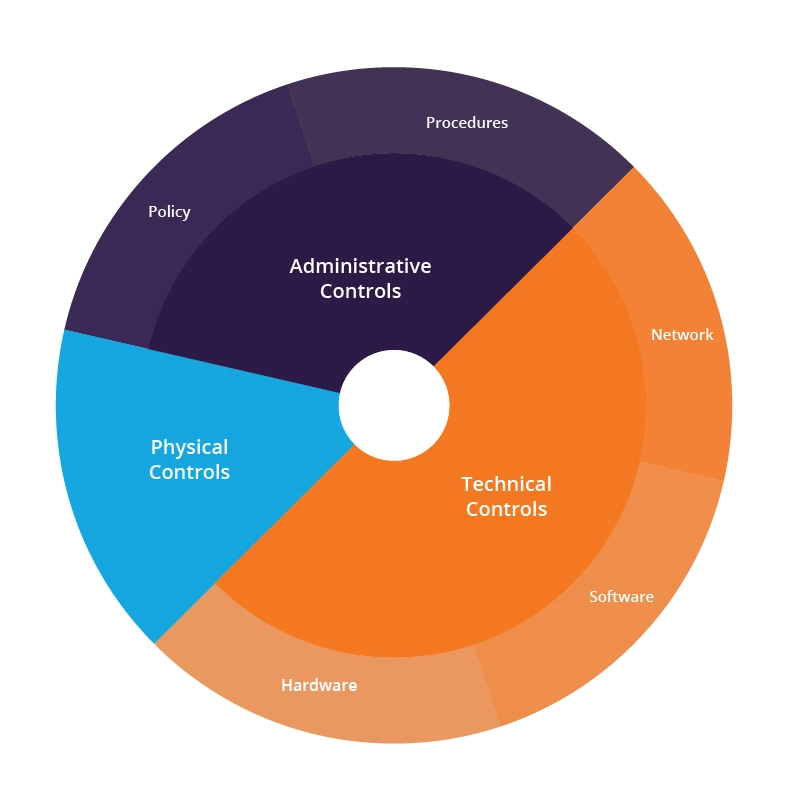

L’architecture de sécurité en profondeur de défense repose sur des contrôles conçus pour protéger les aspects physiques, techniques et administratifs de votre réseau.

Architecture de sécurité en profondeur et en couches

- Contrôles physiques – Ces contrôles incluent des mesures de sécurité qui empêchent l’accès physique aux systèmes informatiques, tels que les gardes de sécurité ou les portes verrouillées.

- Contrôles techniques – Les contrôles techniques comprennent des mesures de sécurité qui protègent les systèmes ou les ressources du réseau à l’aide de matériel ou de logiciels spécialisés, tels qu’un pare-feu ou un programme antivirus.

- Contrôles administratifs – Les contrôles administratifs sont des mesures de sécurité consistant en des politiques ou des procédures visant les employés d’une organisation, par exemple en demandant aux utilisateurs d’étiqueter les informations sensibles comme » confidentielles ”.

De plus, les couches de sécurité suivantes aident à protéger les différentes facettes de votre réseau :

- Mesures d’accès – Les mesures d’accès comprennent les contrôles d’authentification, la biométrie, l’accès temporisé et le VPN.

- Défenses des postes de travail – Les mesures de défense des postes de travail incluent des logiciels antivirus et anti-spam.

- Protection des données – Les méthodes de protection des données incluent le cryptage des données au repos, le hachage, la transmission de données sécurisée et les sauvegardes cryptées.

- Défenses périmétriques – Les défenses périmétriques du réseau comprennent des pare-feu, des systèmes de détection d’intrusion et des systèmes de prévention des intrusions.

- Surveillance et prévention – La surveillance et la prévention des attaques de réseau impliquent la journalisation et l’audit de l’activité du réseau, des scanners de vulnérabilités, du sandboxing et une formation à la sensibilisation à la sécurité.

Défense – assurance de l’information en profondeur: Cas d’utilisation

D’une manière générale, les cas d’utilisation de la défense en profondeur peuvent être divisés en scénarios de protection des utilisateurs et en scénarios de sécurité du réseau.

Protection du site Web

Défense – la protection approfondie des utilisateurs implique une combinaison d’offres de sécurité (par exemple, WAF, antivirus, logiciel antispam, etc.) et une formation pour bloquer les menaces et protéger les données critiques.

Un fournisseur fournissant un logiciel pour protéger les utilisateurs finaux contre les cyberattaques peut regrouper plusieurs offres de sécurité dans le même produit. Par exemple, empaqueter ensemble des contrôles antivirus, pare-feu, anti-spam et de confidentialité.

En conséquence, le réseau de l’utilisateur est sécurisé contre les logiciels malveillants, les attaques d’applications Web (par exemple, XSS, CSRF).

Sécurité du réseau

- Une organisation met en place un pare-feu et, en outre, crypte les données circulant sur le réseau et crypte les données au repos. Même si des attaquants franchissent le pare-feu et volent des données, celles-ci sont cryptées.

- Une organisation met en place un pare-feu, exécute un système de protection contre les intrusions avec des opérateurs de sécurité formés et déploie un programme antivirus. Cela fournit trois couches de sécurité – même si les attaquants passent le pare-feu, ils peuvent être détectés et arrêtés par les adresses IP. Et s’ils atteignent un ordinateur de l’utilisateur final et essaient d’installer des logiciels malveillants, ils peuvent être détectés et supprimés par l’antivirus.

Découvrez comment Imperva Web Application Firewall peut vous aider avec une défense en profondeur.

Imperva defense -in-depth solutions

Imperva propose une suite complète de solutions de sécurité de défense en profondeur, fournissant plusieurs lignes de défense pour sécuriser vos données et votre réseau.

Nos solutions de sécurité des données incluent la surveillance des bases de données, le masquage des données et la détection des vulnérabilités. Pendant ce temps, nos solutions Web, c’est-à-dire la protection WAF et DDoS, garantissent que votre réseau est protégé contre toutes les attaques de la couche applicative ainsi que contre les attaques DDoS par écran de fumée.