Defense-in-Depth

Was ist Defense-in-Depth

Defense-in-Depth ist eine Informationssicherungsstrategie, die mehrere, redundante Abwehrmaßnahmen bietet, falls eine Sicherheitskontrolle ausfällt oder eine Sicherheitsanfälligkeit ausgenutzt wird. Es stammt aus einer gleichnamigen Militärstrategie, die darauf abzielt, den Vormarsch eines Angriffs zu verzögern, anstatt ihn mit einer starken Verteidigungslinie zu besiegen.

Defense-in-Depth-Anwendungsfälle für Cybersicherheit umfassen Endbenutzersicherheit, Produktdesign und Netzwerksicherheit.

Ein entgegengesetztes Prinzip zur Verteidigung in der Tiefe ist bekannt als Simplicity-in-Security, das unter der Annahme arbeitet, dass zu viele Sicherheitsmaßnahmen Probleme oder Lücken verursachen könnten, die Angreifer nutzen können.

Defense-in-Depth-Architektur: Mehrschichtige Sicherheit

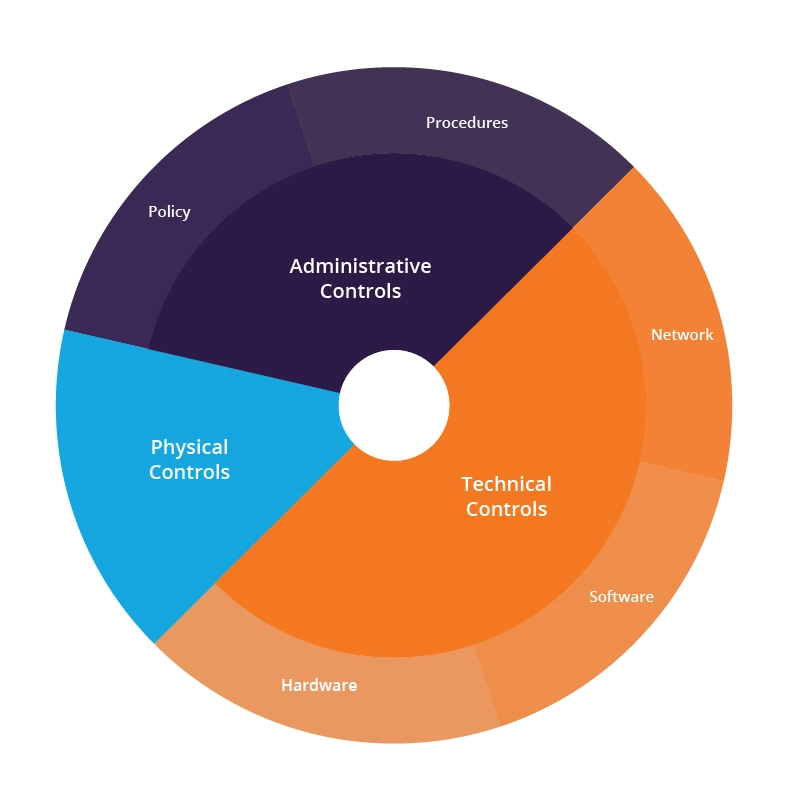

Die Defense-in-Depth-Sicherheitsarchitektur basiert auf Steuerelementen, die die physischen, technischen und administrativen Aspekte Ihres Netzwerks schützen sollen.

Defense in depth, Layered security architecture

- Physische Kontrollen – Diese Kontrollen umfassen Sicherheitsmaßnahmen, die den physischen Zugriff auf IT-Systeme verhindern, z. B. Sicherheitspersonal oder verschlossene Türen.

- Technische Kontrollen – Technische Kontrollen umfassen Sicherheitsmaßnahmen, die Netzwerksysteme oder -ressourcen mithilfe spezieller Hardware oder Software schützen, z. B. eine Firewall-Appliance oder ein Antivirenprogramm.Administrative Kontrollen – Administrative Kontrollen sind Sicherheitsmaßnahmen, die aus Richtlinien oder Verfahren bestehen, die sich an die Mitarbeiter einer Organisation richten, z. B. Benutzer anweisen, vertrauliche Informationen als „vertraulich“ zu kennzeichnen.

Zusätzlich schützen die folgenden Sicherheitsebenen einzelne Facetten Ihres Netzwerks:

- Zugriffsmaßnahmen – Zugriffsmaßnahmen umfassen Authentifizierungskontrollen, Biometrie, zeitgesteuerten Zugriff und VPN.

- Workstation Defense – Workstation Defense-Maßnahmen umfassen Antiviren- und Anti-Spam-Software.

- Datenschutz – Datenschutzmethoden umfassen Data at Rest-Verschlüsselung, Hashing, sichere Datenübertragung und verschlüsselte Backups.

- Perimeterschutz – Netzwerk-Perimeterschutz umfasst Firewalls, Intrusion Detection-Systeme und Intrusion Prevention-Systeme.

- Überwachung und Prävention – Die Überwachung und Prävention von Netzwerkangriffen umfasst die Protokollierung und Überwachung von Netzwerkaktivitäten, Schwachstellenscanner, Sandboxing und Sicherheitsbewusstseinstraining.

Defense-in-Depth-Informationssicherung: Anwendungsfälle

Im Großen und Ganzen können Defense-in-Depth-Anwendungsfälle in Benutzerschutzszenarien und Netzwerksicherheitsszenarien unterteilt werden.

Website-Schutz

Defense-in-Depth-Benutzerschutz umfasst eine Kombination von Sicherheitsangeboten (z. B. WAF-, Antiviren-, Antispam-Software usw.) und Schulungen zum Blockieren von Bedrohungen und zum Schutz kritischer Daten.

Ein Anbieter, der Software zum Schutz von Endbenutzern vor Cyberangriffen bereitstellt, kann mehrere Sicherheitsangebote in einem Produkt bündeln. Zum Beispiel Verpackung zusammen Antivirus, Firewall, Anti-Spam und Datenschutzkontrollen.

Dadurch ist das Netzwerk des Benutzers gegen Malware, Webanwendungsangriffe (z. B. XSS, CSRF) gesichert.

Netzwerksicherheit

- Eine Organisation richtet eine Firewall ein und verschlüsselt darüber hinaus Daten, die durch das Netzwerk fließen, und verschlüsselt Daten im Ruhezustand. Selbst wenn Angreifer an der Firewall vorbeikommen und Daten stehlen, werden die Daten verschlüsselt.

- Eine Organisation richtet eine Firewall ein, betreibt ein Intrusionsschutzsystem mit geschulten Sicherheitsmitarbeitern und setzt ein Antivirenprogramm ein. Dies bietet drei Sicherheitsebenen – selbst wenn Angreifer an der Firewall vorbeikommen, können sie vom IPS erkannt und gestoppt werden. Und wenn sie einen Endbenutzercomputer erreichen und versuchen, Malware zu installieren, kann sie vom Antivirenprogramm erkannt und entfernt werden.

Erfahren Sie, wie die Imperva Web Application Firewall Ihnen bei der Verteidigung in der Tiefe helfen kann.

Imperva Defense-in-Depth-Lösungen

Imperva bietet eine komplette Suite von Defense-in-Depth-Sicherheitslösungen, die mehrere Verteidigungslinien zum Schutz Ihrer Daten und Ihres Netzwerks bieten.

Unsere Datensicherheitslösungen umfassen Datenbanküberwachung, Datenmaskierung und Schwachstellenerkennung. In der Zwischenzeit stellen unsere webbasierten Lösungen, d. H. WAF- und DDoS-Schutz, sicher, dass Ihr Netzwerk vor allen Angriffen auf Anwendungsebene sowie vor Smoke-Screen-DDoS-Angriffen geschützt ist.