Aktualisieren der Liste der vertrauenswürdigen Stammzertifikate in Windows 10 / 8.1 / 7

Alle Windows-Versionen verfügen über eine integrierte Funktion zum automatischen Aktualisieren von Stammzertifikaten von den Microsoft-Websites. Als Teil des Microsoft Trusted Root Certificate-Programms verwaltet und veröffentlicht MSFT eine Liste von Zertifikaten für Windows-Clients und -Geräte in seinem Online-Repository. Wenn sich das verifizierte Zertifikat in seiner Zertifizierungskette auf die Stammzertifizierungsstelle bezieht, die an diesem Programm teilnimmt, lädt das System dieses Stammzertifikat automatisch von den Windows Update-Servern herunter und fügt es den vertrauenswürdigen hinzu.

Windows fordert einmal pro Woche eine Erneuerung der Liste vertrauenswürdiger Stammzertifikate (CTL) an. Wenn Windows keinen direkten Zugriff auf das Windows Update–Verzeichnis hat, kann das System die Stammzertifikate nicht aktualisieren, sodass ein Benutzer möglicherweise Probleme beim Durchsuchen von Websites hat (welche SSL-Zertifikate von einer nicht vertrauenswürdigen Zertifizierungsstelle signiert sind – siehe Artikel über den „Chrome SSL-Fehler: Diese Site kann keine sichere Verbindung herstellen“) oder beim Installieren / Ausführen signierter Skripte und Apps.

In diesem Artikel erfahren Sie, wie Sie die Liste der Stammzertifikate in TrustedRootCA in isolierten Netzwerken oder Computern / Servern ohne direkte Internetverbindung manuell aktualisieren können.

Verwalten vertrauenswürdiger Stammzertifikate in Windows 10

Wie wird die Liste der Stammzertifikate eines Windows-Computers angezeigt?

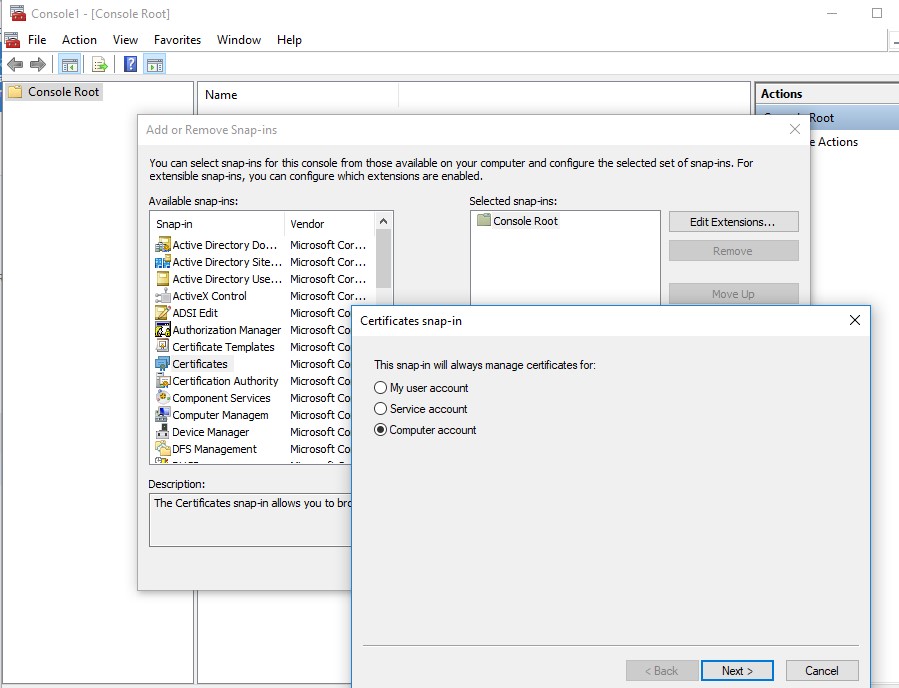

- Um den Stammzertifikatspeicher eines Computers mit Windows 10/8.1/7/Windows Server zu öffnen, starten Sie die mmc.exe-Konsole;

- Datei auswählen -> Snap-In hinzufügen/ entfernen, Zertifikate (certmgr) in der Liste der Snap-Ins auswählen -> Hinzufügen;

- Wählen Sie aus, dass Sie Zertifikate des lokalen Computerkontos verwalten möchten;

- Weiter -> OK -> OK;

- Erweitern Sie den Zertifikatsknoten -> Vertrauenswürdige Stammzertifizierungsstellen speichern. Dieser Abschnitt enthält die Liste der vertrauenswürdigen Stammzertifikate auf Ihrem Computer.

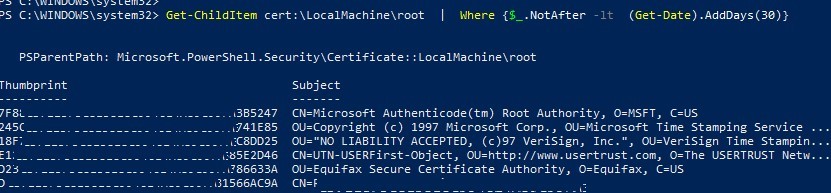

Mit PowerShell können Sie auch eine Liste vertrauenswürdiger Stammzertifikate mit Ablaufdatum abrufen:

Get-Childitem cert:\LocalMachine\root |format-list

Sie können die abgelaufenen Zertifikate auflisten, die in den nächsten 30 Tagen ablaufen:

Get-ChildItem cert:\LocalMachine\root | Where {$_.NotAfter -lt (Get-Date).AddDays(40)}

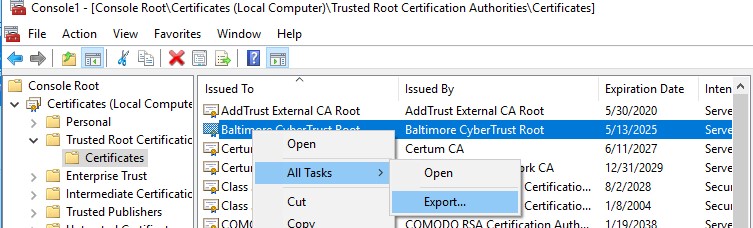

In der mmc-Konsole können Sie Informationen zu jedem Zertifikat anzeigen oder aus vertrauenswürdigen Zertifikaten entfernen.

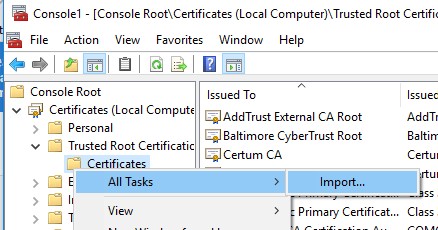

Sie können die Stammzertifikatdatei manuell zwischen Windows-Computern übertragen, indem Sie die Export- /Importfunktion verwenden.

- Sie können jedes Zertifikat nach a exportieren.CER-Datei, indem Sie darauf klicken und Alle Aufgaben auswählen -> Exportieren;

- Sie können dieses Zertifikat auf einem anderen Computer mit der Option importieren Alle Aufgaben -> Importieren.

Rootsupd.exe-Dienstprogramm

In Windows XP die rootsupd.das EXE-Dienstprogramm wurde verwendet, um die Stammzertifikate des Computers zu aktualisieren. Die Liste der Root- und widerrufenen Zertifikate wurde regelmäßig aktualisiert. Das Dienstprogramm wurde als separates Update KB931125 (Update für Stammzertifikate) verteilt. Mal sehen, ob wir es jetzt benutzen können.

- Laden Sie die rootsupd herunter.exe-Dienstprogramm über den folgenden Link http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/rootsupd.exe. Im Moment (2. August 2019) funktioniert der Link nicht, möglicherweise hat Microsoft beschlossen, ihn aus der Öffentlichkeit zu entfernen. Heute können Sie die rootsupd herunterladen.exe von kaspersky.com website – http://media.kaspersky.com/utilities/CorporateUtilities/rootsupd.zip;

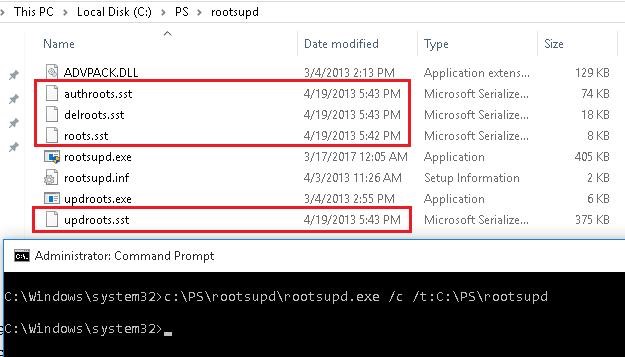

- Um die Windows-Root-Zertifikate zu installieren, führen Sie einfach die rootsupd.exe-Datei. Wir werden jedoch versuchen, den Inhalt genauer zu untersuchen. Extrahieren Sie die Zertifikate aus der ausführbaren Datei mit dem Befehl:

rootsupd.exe /c /t: C:\PS\rootsupd

- Zertifikate werden wie authroots in SST-Dateien gespeichert.sst, delroot.sst, etc. Um ein Zertifikat zu löschen / zu installieren, können Sie die folgenden Befehle verwenden:

updroots.exe authroots.sst

updroots.exe -d delroots.sst

Wie Sie jedoch sehen können, wurden diese Zertifikatsdateien am 4. April 2013 erstellt (fast ein Jahr vor dem Ende der offiziellen Unterstützung von Windows XP). Daher wurde das Dienstprogramm seitdem nicht aktualisiert und kann nicht zum Installieren aktueller Zertifikate verwendet werden. Wenig später werden wir die Updroots brauchen.exe-Datei.

Certutil: Abrufen der neuesten Stammzertifikate von Windows Update

Die neueste Version von Certutil.mit dem EXE-Tool zum Verwalten von Zertifikaten (verfügbar in Windows 10) können Sie von Windows Update herunterladen und die tatsächliche Liste der Stammzertifikate in der SST-Datei speichern.

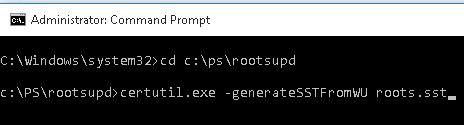

Um eine SST-Datei zu generieren, führen Sie diesen Befehl mit Administratorrechten auf einem Computer mit Windows 10 und direktem Internetzugang aus:

certutil.exe -generateSSTFromWU roots.sst

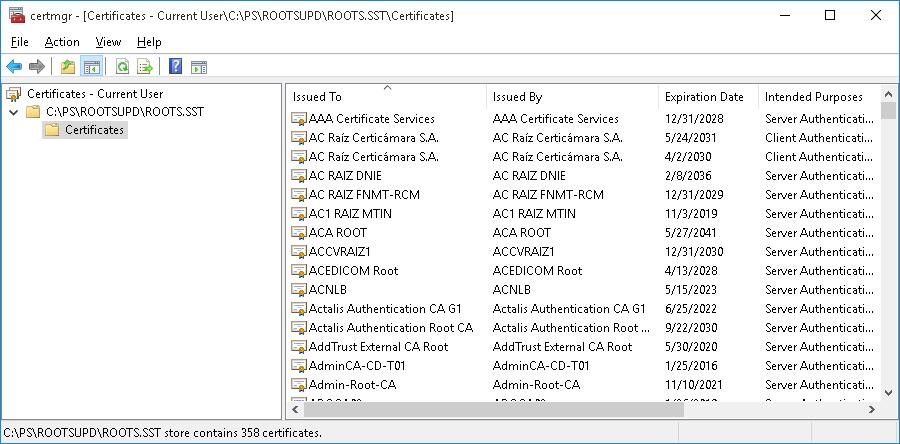

Infolgedessen wird eine SST-Datei mit einer aktuellen Liste von Stammzertifikaten im Zielverzeichnis angezeigt. Doppelklicken Sie, um es zu öffnen. Diese Datei ist ein Container mit vertrauenswürdigen Stammzertifikaten.

Wie Sie sehen können, öffnet sich ein vertrautes Zertifikatsverwaltungs-Snap-In, aus dem Sie alle Zertifikate exportieren können. In meinem Fall gab es 358 Elemente in der Liste der Zertifikate. Offensichtlich ist es nicht sinnvoll, die Zertifikate einzeln zu exportieren und zu installieren.

certutil -syncWithWU. Die auf diese Weise erhaltenen Zertifikate können mithilfe des Gruppenrichtlinienobjekts auf Windows-Clients bereitgestellt werden. Um alle Zertifikate aus der SST-Datei zu installieren und sie der Liste der vertrauenswürdigen Stammzertifikate auf einem Computer hinzuzufügen, können Sie die PowerShell-Befehle verwenden:

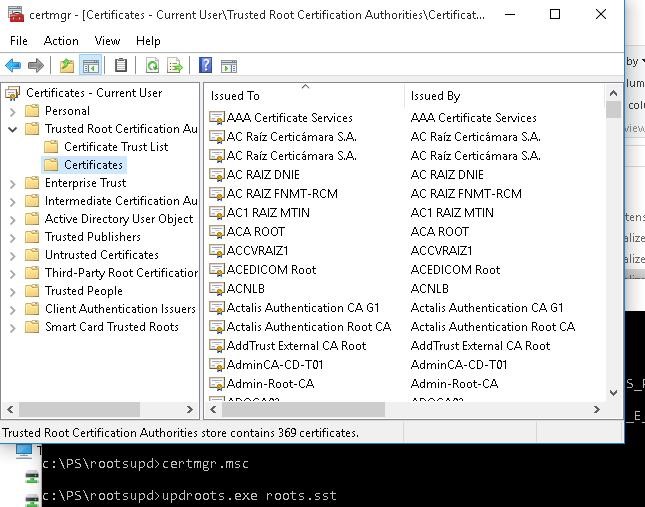

Verwenden Sie die Updroots, um alle in der Datei aufgeführten Zertifikate zu installieren.exe (es befindet sich in der rootsupd.exe-Datei, die im vorherigen Abschnitt extrahiert wurde).

updroots.exe roots.sst

Führen Sie das certmgr aus.msc-Snap-In und stellen Sie sicher, dass alle Zertifikate der vertrauenswürdigen Stammzertifizierungsstelle hinzugefügt wurden.